At forstå de teknikker til at knække adgangskoder, hackere bruger til at blæse dine onlinekonti på vid gab, er en fantastisk måde at sikre, at det aldrig sker for dig.

Du bliver helt sikkert altid nødt til at ændre din adgangskode, og nogle gange mere presserende end du tror, men at afbøde tyveri er en fantastisk måde at holde styr på din kontosikkerhed. Du kan altid gå til www.haveibeenpwned.com for at tjekke, om du er i fare, men blot at tro, at dit kodeord er sikkert nok til ikke at blive hacket ind, er en dårlig tankegang.

Så for at hjælpe dig med at forstå, hvordan hackere får dine adgangskoder – sikre eller på anden måde – har vi sammensat en liste over de ti bedste teknikker til at knække adgangskoder, der bruges af hackere. Nogle af nedenstående metoder er bestemt forældede, men det betyder ikke, at de stadig ikke bliver brugt. Læs omhyggeligt og lær, hvad du skal afbøde.

De ti bedste teknikker til at knække adgangskode, der bruges af hackere

1. Ordbogsangreb

Ordbogsangrebet bruger en simpel fil, der indeholder ord, der kan findes i en ordbog, deraf dets ret ligetil navn. Med andre ord bruger dette angreb præcis den slags ord, som mange mennesker bruger som deres adgangskode.

En smart gruppering af ord som "letmein" eller "superadministratorguy" forhindrer ikke din adgangskode i at blive knækket på denne måde - vel, ikke i mere end et par ekstra sekunder.

2. Brute Force Attack

I lighed med ordbogsangrebet kommer brute force-angrebet med en ekstra bonus til hackeren. I stedet for blot at bruge ord, lader et brute force-angreb dem finde ikke-ordbogsord ved at arbejde gennem alle mulige alfanumeriske kombinationer fra aaa1 til zzz10.

Det er ikke hurtigt, forudsat at din adgangskode er over en håndfuld tegn lang, men den vil afsløre din adgangskode til sidst. Brute force-angreb kan forkortes ved at kaste yderligere computerhestekræfter i form af både processorkraft - herunder udnyttelse af kraften fra dit grafikkorts GPU - og maskinnumre, såsom at bruge distribuerede computermodeller som online bitcoin-minearbejdere.

3. Regnbuebordsangreb

Rainbow-tabeller er ikke så farverige, som deres navn kan antyde, men for en hacker kan dit kodeord godt være i slutningen af det. På den mest ligetil mulige måde kan du koge et regnbuebord ned til en liste over forudberegnet hash – den numeriske værdi, der bruges ved kryptering af en adgangskode. Denne tabel indeholder hashes af alle mulige adgangskodekombinationer for en given hashing-algoritme. Rainbow-tabeller er attraktive, da det reducerer den tid, det tager at knække en kodeords-hash til blot at slå noget op på en liste.

Regnbueborde er dog enorme, uhåndterlige ting. De kræver seriøs computerkraft for at køre, og en tabel bliver ubrugelig, hvis den hash, den forsøger at finde, er blevet "saltet" ved tilføjelse af tilfældige tegn til dens adgangskode forud for hash af algoritmen.

Der er tale om, at saltede regnbueborde eksisterer, men disse ville være så store, at de i praksis er svære at bruge. De ville sandsynligvis kun fungere med et foruddefineret "tilfældigt tegn"-sæt og adgangskodestrenge på under 12 tegn, da størrelsen på tabellen ellers ville være uoverkommelig for hackere på statsniveau.

4. Phishing

Der er en nem måde at hacke på, spørg brugeren om hans eller hendes adgangskode. En phishing-e-mail fører den intetanende læser til en forfalsket login-side, der er forbundet med den service, det er hackeren ønsker at få adgang til, normalt ved at anmode brugeren om at rette op på et frygteligt problem med deres sikkerhed. Denne side skimmer derefter deres adgangskode, og hackeren kan bruge den til deres eget formål.

Hvorfor gøre sig den ulejlighed at knække adgangskoden, når brugeren alligevel glad vil give dig den?

5. Social Engineering

Social engineering tager hele "spørg brugeren"-konceptet uden for indbakken, hvor phishing har en tendens til at hænge sammen med og ind i den virkelige verden.

En social ingeniørs favorit er at ringe til et kontor, der udgiver sig for at være en IT-sikkerhedstekniker og blot bede om adgangskoden til netværksadgang. Du vil blive overrasket over, hvor ofte dette virker. Nogle har endda de nødvendige kønskirtler til at iføre sig et jakkesæt og et navneskilt, før de går ind i en virksomhed for at stille receptionisten det samme spørgsmål ansigt til ansigt.

6. Malware

En keylogger, eller skærmskraber, kan installeres af malware, som registrerer alt, hvad du skriver eller tager skærmbilleder under en login-proces, og derefter videresender en kopi af denne fil til hackercentralen.

Nogle malware vil lede efter eksistensen af en webbrowserklientadgangskodefil og kopiere denne, som, medmindre den er korrekt krypteret, vil indeholde let tilgængelige gemte adgangskoder fra brugerens browserhistorik.

7. Offline cracking

Det er nemt at forestille sig, at adgangskoder er sikre, når de systemer, de beskytter, låser brugere ude efter tre eller fire forkerte gæt, hvilket blokerer for automatiserede gætteapplikationer. Nå, det ville være sandt, hvis det ikke var for det faktum, at det meste af adgangskodehacking foregår offline, ved at bruge et sæt hashes i en adgangskodefil, der er blevet 'hentet' fra et kompromitteret system.

Ofte er det pågældende mål blevet kompromitteret via et hack på en tredjepart, som så giver adgang til systemserverne og de altafgørende hash-filer med brugeradgangskode. Adgangskodeknækkeren kan derefter tage så lang tid, som de har brug for, for at prøve at knække koden uden at advare målsystemet eller den enkelte bruger.

8. Skuldersurfing

En anden form for social engineering, skuldersurfing, præcis som det antyder, indebærer at kigge over en persons skuldre, mens de indtaster legitimationsoplysninger, adgangskoder osv. Selvom konceptet er meget lavteknologisk, vil du blive overrasket over, hvor mange adgangskoder og følsomme oplysninger bliver stjålet på denne måde, så vær opmærksom på dine omgivelser, når du tilgår bankkonti osv. på farten.

De mest selvsikre hackere vil tage skikkelse af en pakkebud, aircon servicetekniker eller noget andet, der giver dem adgang til en kontorbygning. Når de først er inde, giver servicepersonalets "uniform" en slags frikort til at vandre rundt uhindret og notere adgangskoder, der indtastes af ægte medarbejdere. Det giver også en glimrende mulighed for at få øjnene op for alle de post-it-sedler, der sidder fast foran på LCD-skærme med logins skrevet på dem.

9. Spider

Erfarne hackere har indset, at mange virksomhedsadgangskoder består af ord, der er forbundet med selve virksomheden. At studere virksomhedslitteratur, webstedssalgsmateriale og endda websteder for konkurrenter og listede kunder kan give ammunitionen til at bygge en tilpasset ordliste til brug i et brute force-angreb.

Virkelig kyndige hackere har automatiseret processen og ladet en spidering-applikation, der ligner de webcrawlere, der bruges af førende søgemaskiner til at identificere søgeord, indsamle og sammenstille listerne for dem.

10. Gæt

Adgangskodeknækkernes bedste ven er selvfølgelig brugerens forudsigelighed. Medmindre en virkelig tilfældig adgangskode er blevet oprettet ved hjælp af software dedikeret til opgaven, er en brugergenereret 'tilfældig' adgangskode usandsynligt noget af den slags.

I stedet, takket være vores hjernes følelsesmæssige tilknytning til ting, vi kan lide, er chancerne for, at disse tilfældige adgangskoder er baseret på vores interesser, hobbyer, kæledyr, familie og så videre. Faktisk har adgangskoder en tendens til at være baseret på alle de ting, vi kan lide at chatte om på sociale netværk og endda inkludere i vores profiler. Adgangskodeknækkere ser meget sandsynligt på disse oplysninger og laver nogle få – ofte korrekte – veluddannede gæt, når de forsøger at knække en adgangskode på forbrugerniveau uden at ty til ordbog eller brute force-angreb.

Andre angreb at passe på

Hvis hackere mangler noget, er det ikke kreativitet. Ved at bruge en række forskellige teknikker og tilpasse sig stadigt skiftende sikkerhedsprotokoller, fortsætter disse indgribere med at få succes.

For eksempel har alle på sociale medier sandsynligvis set de sjove quizzer og skabeloner, der beder dig om at tale om din første bil, din yndlingsmad, nummer et sang på din 14-års fødselsdag. Selvom disse spil virker harmløse, og de bestemt er sjove at poste, er de faktisk en åben skabelon til sikkerhedsspørgsmål og svar på kontoadgangsbekræftelse.

Når du opretter en konto, kan du prøve at bruge svar, der faktisk ikke vedrører dig, men som du nemt kan huske. "Hvad var din første bil?" I stedet for at svare sandfærdigt, så sæt din drømmebil i stedet. Ellers skal du simpelthen ikke poste sikkerhedssvar online.

En anden måde at få adgang på er blot at nulstille din adgangskode. Den bedste forsvarslinje mod en indgriben, der nulstiller din adgangskode, er at bruge en e-mail-adresse, som du tjekker ofte, og at holde dine kontaktoplysninger opdateret. Aktiver altid 2-faktor-godkendelse, hvis det er tilgængeligt. Selvom hackeren lærer din adgangskode, kan de ikke få adgang til kontoen uden en unik bekræftelseskode.

Ofte stillede spørgsmål

Hvorfor har jeg brug for en anden adgangskode til hvert websted?

Du ved sikkert, at du ikke bør udlevere dine adgangskoder, og du bør ikke downloade noget indhold, du ikke er bekendt med, men hvad med de konti, du logger på hver dag? Antag, at du bruger den samme adgangskode til din bankkonto, som du bruger til en vilkårlig konto som Grammarly. Hvis Grammarly er hacket, har brugeren så også din bankadgangskode (og muligvis din e-mail, hvilket gør det endnu nemmere at få adgang til alle dine økonomiske ressourcer).

Hvad kan jeg gøre for at beskytte mine konti?

Brug af 2FA på alle konti, der tilbyder funktionen, brug af unikke adgangskoder til hver konto og brug af en blanding af bogstaver og symboler er den bedste forsvarslinje mod hackere. Som tidligere nævnt er der mange forskellige måder, hvorpå hackere får adgang til dine konti, så andre ting, du skal sørge for, at du gør regelmæssigt, er at holde din software og apps opdateret (til sikkerhedsrettelser) og undgå downloads, du ikke er bekendt med.

Hvad er den sikreste måde at opbevare adgangskoder på?

At holde trit med flere unikke mærkelige adgangskoder kan være utroligt svært. Selvom det er langt bedre at gennemgå processen til nulstilling af adgangskode, end det er at få dine konti kompromitteret, er det tidskrævende. For at holde dine adgangskoder sikre kan du bruge en tjeneste som Last Pass eller KeePass til at gemme alle dine kontoadgangskoder.

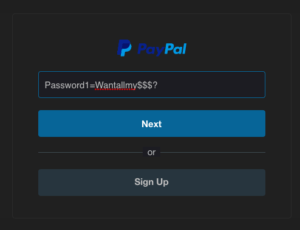

Du kan også bruge en unik algoritme til at beholde dine adgangskoder og samtidig gøre dem nemmere at huske. For eksempel kunne PayPal være noget som hwpp+c832. I det væsentlige er denne adgangskode det første bogstav i hver pause i URL'en (//www.paypal.com) med det sidste tal i fødselsåret for alle i dit hjem (bare som et eksempel). Når du logger ind på din konto, skal du se URL'en, som vil give dig de første par bogstaver i denne adgangskode.

Tilføj symboler for at gøre din adgangskode endnu sværere at hacke, men organiser dem, så de er nemmere at huske. For eksempel kan "+"-symbolet være for alle konti relateret til underholdning, mens "!" kan bruges til finansielle konti.